Linux系统中如何防御DDoS攻击

导读:本文共4184字符,通常情况下阅读需要14分钟。同时您也可以点击右侧朗读,来听本文内容。按键盘←(左) →(右) 方向键可以翻页。

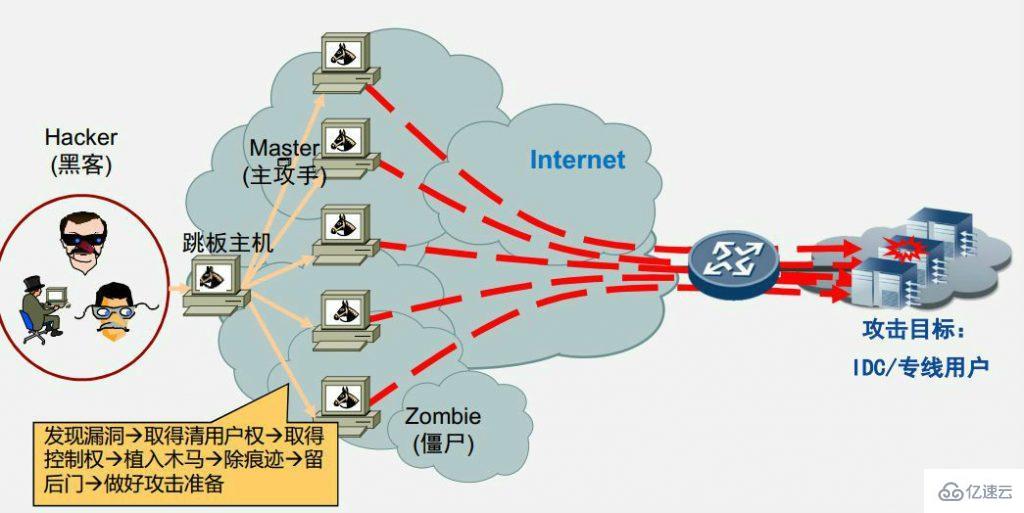

摘要: 分布式拒绝服务(Distributed Denial of Service,简称DDoS)将多台计算机联合起来作为攻击平台,通过远程连接利用恶意程序,对一个或多个目标发起DDoS攻击,消耗目标服务器性能或网络带宽,从而造成服务器无法正常地提供服务.SYN攻击是利用TCP/IP协议3次握手的原理,发送大量的建立连接的网络包,但不实际建立连接,最终导致被攻击服务器的... ...

目录

(为您整理了一些要点),点击可以直达。分布式拒绝服务(Distributed Denial of Service,简称DDoS)将多台计算机联合起来作为攻击平台,通过远程连接利用恶意程序,对一个或多个目标发起DDoS攻击,消耗目标服务器性能或网络带宽,从而造成服务器无法正常地提供服务.

SYN攻击是利用TCP/IP协议3次握手的原理,发送大量的建立连接的网络包,但不实际建立连接,最终导致被攻击服务器的网络队列被占满,无法被正常用户访问。 Linux内核提供了若干SYN相关的配置,加大SYN队列长度可以容纳更多等待连接的网络连接数,打开SYN Cookie功能可以阻止部分 SYN攻击,降低重试次数也有一定效果。而DDOS则是通过使网络过载来干扰甚至阻断正常的网络通讯。通过向服务器提交大量请求,使服务器超负荷。阻断某一用户访问服务器阻断某服务与特定系统或个人的通讯。可以通过配置防火墙或者使用脚本工具来防范.

一、通过sysctl和iptables来防范

对sysctl参数进行修改

$sudosysctl-a|grepipv4|grepsyn

输出类似下面:

net.ipv4.tcp_max_syn_backlog=1024net.ipv4.tcp_syncookies=0net.ipv4.tcp_synack_retries=5net.ipv4.tcp_syn_retries=5net.ipv4.tcp_syncookies:是否打开SYNCOOKIES的功能,“1”为打开,“2”关闭。net.ipv4.tcp_max_syn_backlog:SYN队列的长度,加大队列长度可以容纳更多等待连接的网络连接数。net.ipv4.tcp_synack_retries和net.ipv4.tcp_syn_retries:定义SYN重试次数。

把如下加入到/etc/sysctl.conf即可,之后执行“sysctl -p”!

net.ipv4.tcp_syncookies=1net.ipv4.tcp_max_syn_backlog=4096net.ipv4.tcp_synack_retries=2net.ipv4.tcp_syn_retries=2

提高TCP连接能力

net.ipv4.tcp_rmem=32768net.ipv4.tcp_wmem=32768net.ipv4.sack=0

使用iptables命令:

#netstat-an|grep":80"|grepESTABLISHED

来查看哪些IP可疑~比如:221.238.196.83这个ip连接较多,并很可疑,并不希望它再次与221.238.196.81有连接。可使用命令:

iptables-AINPUT-s221.238.196.83-ptcp-jDROP

将来自221.238.196.83的包丢弃。 对于伪造源IP地址的SYN FLOOD攻击。该方法无效 其他参考 防止同步包洪水(Sync Flood)

#iptables-AFORWARD-ptcp--syn-mlimit--limit1/s-jACCEPT

也有人写作

#iptables-AINPUT-ptcp--syn-mlimit--limit1/s-jACCEPT

–limit 1/s 限制syn并发数每秒1次,可以根据自己的需要修改防止各种端口扫描

#iptables-AFORWARD-ptcp--tcp-flagsSYN,ACK,FIN,RSTRST-mlimit--limit1/s-jACCEPT

Ping洪水攻击(Ping of Death)

#iptables-AFORWARD-picmp--icmp-typeecho-request-mlimit--limit1/s-jACCEPT

二、用DDoS deflate自动屏蔽攻击

DDoS deflate是一款免费的用来防御和减轻DDoS攻击的脚本。它通过netstat监测跟踪创建大量网络连接的IP地址, 在检测到某个结点超过预设的限 制时,该程序会通过APF或IPTABLES禁止或阻挡这些IP. DDoS deflate官方网站:http://deflate.medialayer.com/ 如何确认是否受到DDOS攻击? 执行:

netstat-ntu|awk'{print$5}'|cut-d:-f1|sort|uniq-c|sort-n以下是用VPS测试的结果:

li88-99:~#netstat-ntu|awk'{print$5}'|cut-d:-f1|sort|uniq-c|sort-n1114.226.9.1321174.129.237.157158.60.118.1421Address1servers)2118.26.131.783123.125.1.2023220.248.43.1194117.36.231.2534119.162.46.1246219.140.232.1288220.181.61.31VPS侦探http://www.vpser.net/231167.215.242.196#(这个看起来像攻击)每个IP几个、十几个或几十个连接数都还算比较正常,如果像上面成百上千肯定就不正常了。

1、安装DDoS deflate

http://www.inetbase.com/scripts/ddos/install.sh//下载DDoSdeflatechmod0700install.sh//添加权限./install.sh//执行

2、配置DDoS deflate

下面是DDoS deflate的默认配置位于/usr/local/ddos/ddos.conf ,内容如下:

#####PathsofthescriptandotherfilesPROGDIR="/usr/local/ddos"PROG="/usr/local/ddos/ddos.sh"IGNORE_IP_LIST="/usr/local/ddos/ignore.ip.list"//IP地址白名单CRON="/etc/cron.d/ddos.cron"//定时执行程序APF="/etc/apf/apf"IPT="/sbin/iptables"#####frequencyinminutesforrunningthescript#####Caution:Everytimethissettingischanged,runthescriptwith--cron#####optionsothatthenewfrequencytakeseffectFREQ=1//检查时间间隔,默认1分钟#####HowmanyconnectionsdefineabadIP?Indicatethatbelow.NO_OF_CONNECTIONS=150//最大连接数,超过这个数IP就会被屏蔽,一般默认即可#####APF_BAN=1(MakesureyourAPFversionisatleast0.96)#####APF_BAN=0(UsesiptablesforbanningipsinsteadofAPF)APF_BAN=1//使用APF还是iptables。推荐使用iptables,将APF_BAN的值改为0即可。#####KILL=0(BadIPsare'ntbanned,goodforinteractiveexecutionofscript)#####KILL=1(Recommendedsetting)KILL=1//是否屏蔽IP,默认即可#####AnemailissenttothefollowingaddresswhenanIPisbanned.#####BlankwouldsuppresssendingofmailsEMAIL_TO="root"//当IP被屏蔽时给指定邮箱发送邮件,推荐使用,换成自己的邮箱即可#####Numberofsecondsthebannedipshouldremaininblacklist.BAN_PERIOD=600//禁用IP时间,默认600秒,可根据情况调整

3、选项

/usr/local/ddos/ddos.sh-h//查看选项/usr/local/ddos/ddos.sh-kn//杀掉连接数大于n的连接。n默认为配置文件的NO_OF_CONNECTIONS/usr/local/ddos/ddos.sh-c//按照配置文件创建一个执行计划

4、卸载

http://www.inetbase.com/scripts/ddos/uninstall.ddoschmod0700uninstall.ddos./uninstall.ddos

使用以上方法可以缓解一些攻击。

如果服务器是nginx的话可以按照

1、打开nginx访问日志

log_formataccess'$remote_addr-$remote_user[$time_local]"$request"''$status$body_bytes_sent"$http_referer"''"$http_user_agent"$http_x_forwarded_for';#设置日志格式#access_log/dev/null;access_log/usr/local/nginx/logs/access.logaccess;

2、观察nginx日志

more/usr/local/nginx/logs/access.log

查看哪些ip重复很严重。 (1)agent的特征 比如:MSIE 5.01 配置nginx

location/{if($http_user_agent~*"MSIE5.01"){#proxy_passhttp://www.google.com;return500;#access_log/home/logs/1.logmain;}}将ip加入iptable内

iptables-AINPUT-s202.195.62.113-jDROP

如何查看user_agent 在地址栏输入:

javascript:alert(navigator.userAgent)

回车就会弹出当前使用的浏览器的useragent. ps:ie和firefox的user—agent

"Mozilla/4.0(compatible;MSIE6.0;WindowsNT5.1)"(ie6.0)Mozilla/4.0(compatible;MSIE8.0;;Trident/4.0;.NETCLR2.0.50727;CIBA)(ie8.0)Mozilla/5.0(Windows;U;WindowsNT5.1;zh-CN;rv:1.9.2.12)Gecko/20101026Firefox/3.6.12注意:都含有WindowsNT5.1。"Mozilla/4.0(compatible;MSIE6.0;Windows5.1)"(这个应该就是攻击者使用user_agent)

</div> <div class="zixun-tj-product adv-bottom"></div> </div> </div> <div class="prve-next-news">Linux系统中如何防御DDoS攻击的详细内容,希望对您有所帮助,信息来源于网络。