-

网络安全的主要影响因素是什么

1、网络结构因素 网络基本 拓扑结构有3种:星型、总线型和环型。一个单位在建立自己的 内部网之前,各部门可能已建造了自己的局域网,所采用的拓扑结构也可能完全不同。在建造内部网时,为了实现异构网络间信息的通信,往往要牺牲一些安全机制的设置和实现,从而提出更高的网络开放性要求。 2、网络协议因素 ... ...

0 回应 14 热度 -

网络安全常见问题有哪些

涉及到网络安全的问题有很多种类,例如常见的系统安全,web安全,无线安全,物联网安全等。 web安全:当网站源码的程序员对源码编写的时候,没有给赋值的参数进行过滤,那么会产生很多安全漏洞,比较常见的漏洞就是SQL注入漏洞,XSS漏洞,文件包含漏洞,越权漏洞,等等。其实这些漏洞很容易杜绝,但是程序员... ...

0 回应 11 热度 -

网络安全工程师需要会哪些技能

网络安全工程师必备技能:首先需要学习理论知识,比如计算机基础知识需要熟练,包括计算机软硬件、网络、数学等,然后对网络安全相关的网页篡改、计算机病毒、系统非法入侵、数据泄密、网站欺骗、服务瘫痪、漏洞非法利用等也要掌握。除了需要掌握以上所讲的知识以外,还离不开对技术的掌握,而技术是在不断的实践工作中总结出来... ...

0 回应 6 热度 -

网络安全中怎么进行漏洞的防御与修复

漏洞管理工作是企业安全建设必不可少的一环,在风险管理工作中,漏洞管理能够防患于未然,企业对漏洞管理有着广泛的基础建设和实践经验。但随着攻防技术的发展,传统漏洞管理的安全技术和管理过程,开始面对越来越多的挑战。。从内部来看,已经制定了漏洞管理制度,有专人负责漏洞扫描和修补,但出现紧急漏洞还是手忙脚乱,仍然... ...

0 回应 11 热度 -

提高网络安全的技巧有哪些

一、查看第三方访问和策略网络管理员和IT工作人员应该有一个正式的系统来审查和删除他们已经发出的第三方访问权限和凭证,但不知道为什么,这其中总会有一些纰漏。一般来说,每年至少需要一次重点检查有哪些第三方服务可以访问你所在的网络或VPN,删除不再活跃的服务器信息,并确保每个活跃的服务器的信息。例如,如果你设... ...

0 回应 9 热度 -

网络安全漏洞渗透测试之文件上传绕过思路案例分析

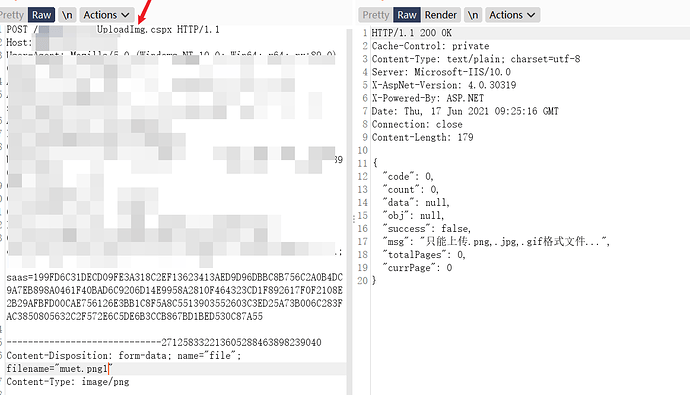

案例一一次项目渗透时,通过往png后缀随便加个字符可知该上传点为白名单上传,正常情况下无法绕过通过观察接口信息,发现接口名字为UploadImg,猜测该接口用于图片上传,按照开发的习惯,保不准会存在temp、test,这类的接口,随后通过fuzz找到存在的上传接口(file),但此时的接口(file)上... ...

0 回应 5 热度 -

网络安全渗透测试反序列化漏洞分析与复现的方法

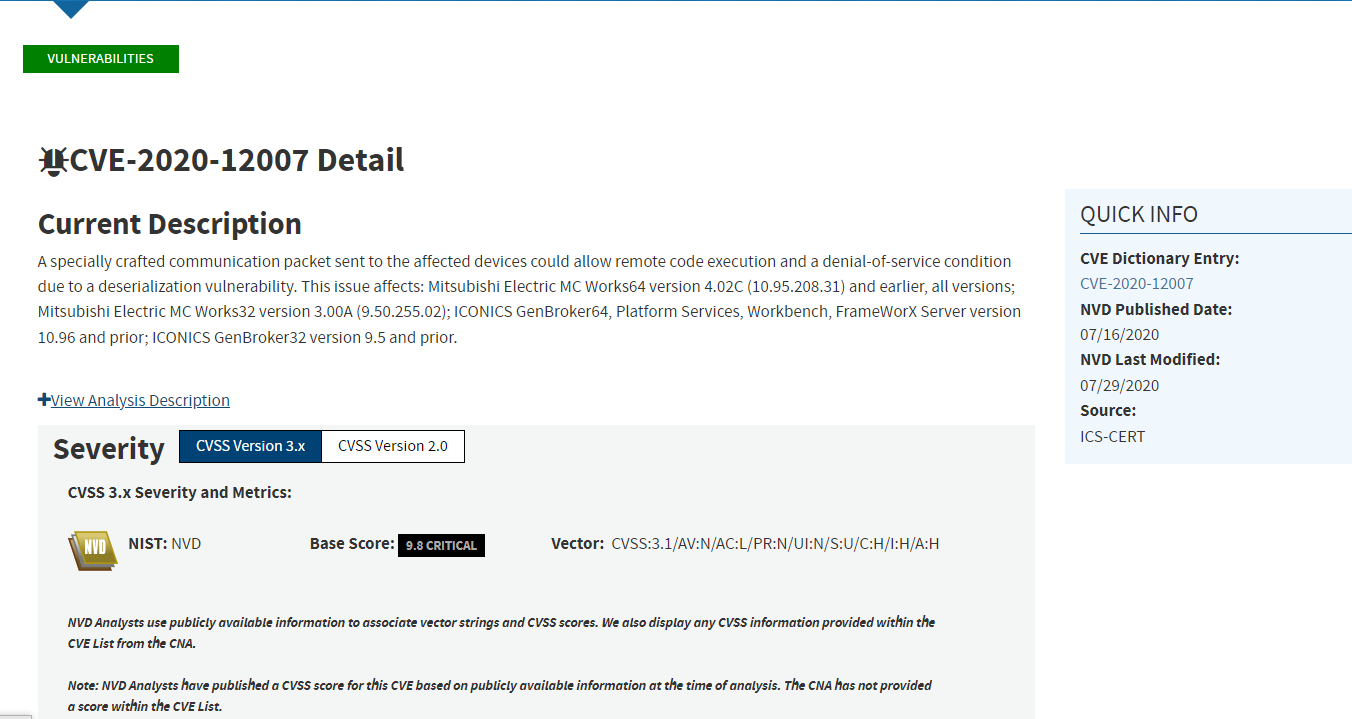

0x00 概述GENESIS64软件的多个版本存在反序列化漏洞,影响多个组件,例如:根据CVE漏洞相关描述,下载对应GENESIS软件版本搭建环境,进行漏洞分析与复现工作。0x01 服务分析安装完成后对整个系统进行熟悉,发现Web程序接口使用Silverlight进行数据交互,因此需要找到相关功能文件进... ...

0 回应 9 热度 -

Java何以保网络安全(转)

Java何以保网络安全(转)[@more@] Java是惟一一种从设计的开始就考虑安全性的移动代码。虽然并不完美,Java却在程序的功能性和保护主机的安全性两方面达到了最大的平衡,并且Java非常适合将代码从一个平台向另一个平台的移植。 Java采用一个称为“sandbox”的模型来运行移动代码。... ...

0 回应 3 热度