-

Python3实现的旋转矩阵图像算法示例

本文实例讲述了Python3实现的旋转矩阵图像算法。分享给大家供大家参考,具体如下:问题:给定一个 n × n 的二维矩阵表示一个图像。将图像顺时针旋转 90 度。方案一:先按X轴对称旋转, 再用zip()解压,最后用list重组。# -*- coding:utf-8 -*-#! p... ...

0 回应 1 热度 -

Python实现的随机森林算法与简单总结

本文实例讲述了Python实现的随机森林算法。分享给大家供大家参考,具体如下:随机森林是数据挖掘中非常常用的分类预测算法,以分类或回归的决策树为基分类器。算法的一些基本要点:*对大小为m的数据集进行样本量同样为m的有放回抽样;*对K个特征进行随机抽样,形成特征的子集,样本量的确定方法可以有平方根、... ...

0 回应 8 热度 -

真题算法考点

钢板填坑问题路面有n个坑,需要用m个钢板盖住m个钢板钱不一样,尺寸不一样固定给出m个钢板,看怎么组合能用总费用最少的钢板盖住所有坑例2 3 50 80 50 5 90 3 80 4结果1 7给定2个坑,3个钢板每个坑的直径每个钢板的直径和费用且成对出现最后计算是第一... ...

0 回应 5 热度 -

基于javascript实现获取最短路径算法代码实例

这篇文章主要介绍了基于javascript实现获取最短路径算法代码实例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下代码如下//A算法 自动寻路 路径class GetAutoPath{ constructor(id, map, sPos... ...

0 回应 1 热度 -

C++数据结构与算法之反转链表的方法详解

本文实例讲述了C++数据结构与算法之反转链表的方法。分享给大家供大家参考,具体如下:算法概述:要求实现将一条单向链表反转并考虑时间复杂度。算法分析:数组法(略):将列表元素逐个保存进数组,之后再逆向重建列表点评:实现逻辑最简单,需要额外的内存开销。移动指针:通过三个指针逐个从链表头开始逐一... ...

0 回应 2 热度 -

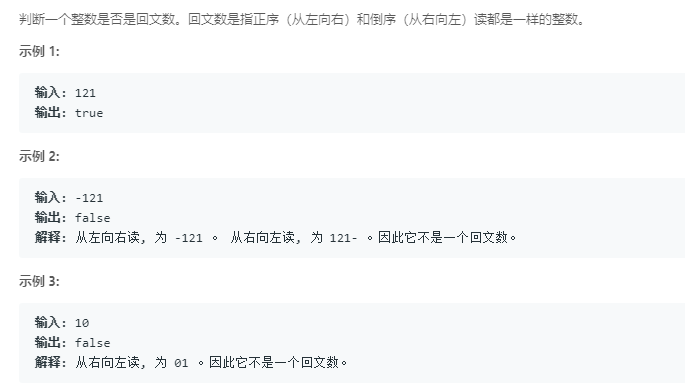

Python实现判断一个整数是否为回文数算法示例

本文实例讲述了Python实现判断一个整数是否为回文数算法。分享给大家供大家参考,具体如下:第一个思路是先将整数转换为字符串,再将字符串翻转并与原字符串做比较def isPalindrome(self, x): """ :type x: int :rtype: bool... ...

0 回应 8 热度 -

Java常用加密算法实例总结

本文实例总结了Java常用加密算法。分享给大家供大家参考,具体如下:项目中第一次深入地了解到加密算法的使用,现第一阶段结束,将使用到的加密算法和大家分享一下:首先还是先给大家普及一下常用加密算法的基础知识基本的单向加密算法BASE64 严格地说,属于编码格式,而非加密算法MD5(Message... ...

0 回应 8 热度 -

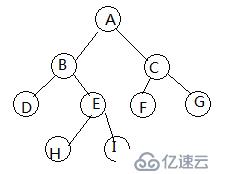

求二叉树的深度

对于二叉树的最大的深度,可以采用递归算法。 算法描述如下: 如果根结点为null,那么深度=0 如果根结点不是null,那么就看该当前结点的左孩子的深度和右孩子的深度 如果左孩子深度>=右孩子的深度,那么当前根结点的深度就是左孩子的深度+1. 反之则为右孩子的深度+1对每个左孩子右孩子... ...

0 回应 5 热度 -

JS/HTML5游戏常用算法之碰撞检测 地图格子算法实例详解

本文实例讲述了JS/HTML5游戏常用算法之碰撞检测 地图格子算法。分享给大家供大家参考,具体如下:这种算法经常用于RPG(早期的《最终幻想》、《DQ》、《仙剑奇侠传》)、SLG(《炎龙骑士团》、《超级机器人大战》)、PUZ(《俄罗斯方块》、《宝石谜阵》)类型的游戏。这类游戏中,通常情况下整个地图都是... ...

0 回应 2 热度 -

浅谈python常用程序算法

一。冒泡排序:1.冒泡排序是将无序的数字排列成从小到大的有序组合:过程:对相邻的两个元素进行比较,对不符合要求的数据进行交换,最后达到数据有序的过程。规律:1.冒泡排序的趟数时固定的:n-12.冒泡排序比较的次数时固定的:n*(n-1)/23.冒泡排序交换的次数时不固定的:但是最大值为:n*... ...

0 回应 5 热度 -

算法解题思路是什么

分析框架1、以算法输入规模n作为参数进行分析算法效率2、时间复杂度:找出基本操作O(1),再计算它的运行次数(忽略乘法常量,仅关注增长次数)3、增长次数:log2n4、最差、平均和最佳效率均是指输入规模为n时候的效率(平均效率可以引用已知的推到结果)主要概括分析框架:1、算法的时间效率和空间效率都用输入... ...

0 回应 8 热度 -

算法时常用的分析思路是什么

分析框架1、以算法输入规模n作为参数进行分析算法效率2、时间复杂度:找出基本操作O(1),再计算它的运行次数(忽略乘法常量,仅关注增长次数)3、增长次数:log2n4、最差、平均和最佳效率均是指输入规模为n时候的效率(平均效率可以引用已知的推到结果)主要概括分析框架:1、算法的时间效率和空间效率都用输入... ...

0 回应 6 热度 -

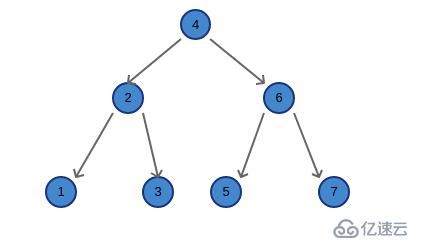

【算法日常】二叉树常用遍历方法

二叉树的遍历本篇算一个资料整理,就是二叉树遍历方法,有先序遍历(PreOrder)、中序遍历(InOrder)、后序遍历(PostOrder)、广度优先遍历二叉树(breadth_first_search)、深度优先遍历(depth_first_search)示例遍历二叉树:二叉树节点格式:cl... ...

0 回应 7 热度 -

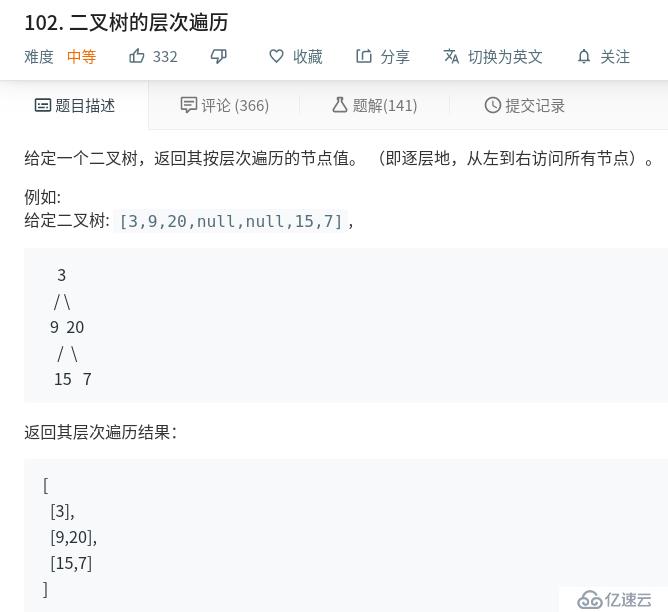

【算法日常】二叉树的层级遍历

二叉树的层次遍历题目来源:力扣(LeetCode)链接:https://leetcode-cn.com/problems/binary-tree-level-order-traversal题解:本题有两种解法,首先第一种肯定是非常明显的广度优先遍历,另一种深度优先遍历的解法。第一种: 广度优先遍... ...

0 回应 5 热度 -

各种加密算法在Go语言中的使用

使用SHA256、MD5、RIPEMD160import ( "fmt" "crypto/sha256" "os" "io" "crypto/md5" "golang.org/x/crypto/ripemd160")func main() { ... ...

0 回应 7 热度 -

考拉兹猜想的变体

“考拉兹猜想”是一个数学上的未解之谜。考拉兹猜想对自然数 n 循环执行如下操作。这里我们稍微修改一下这个猜想的内容,即假设初始值为偶数时,也用 n 乘以 3 后加 1,但只是在第一次这样操作,后面的循环操作不变。而我们要考虑的则是在这个条件下最终又能回到初始值的数。譬如,以2为初始值,则计算过... ...

0 回应 19 热度 -

切棍子

假设要把长度为 n 厘米的木棒切分为 1 厘米长的小段,但是 1 根木棒只能由 1 人切分,当木棒被切分为 3 段后,可以同时由 3 个人分别切分木棒( 图2 )。求最多有 m 个人时,最少要切分几次。譬如 n = 8,m = 3 时如下图所示,切分 4 次就可以了。问题1求当 n = 20,m = ... ...

0 回应 3 热度 -

硬币组合

当下,坐公交或者地铁时大部分人都是刷卡的。不过,时至今日还在用现金支付的人还是比想象的多。本题我们以安置在公交上的零钱兑换机为背景。这个机器可以用纸币兑换到 10 日元、50 日元、100 日元和 500 日元硬币的组合,且每种硬币的数量都足够多(因为公交接受的最小额度为 10 日元,所以不提供 1 日... ...

0 回应 10 热度 -

矩阵应用实例及js实现矩阵转置算法

场景:后端返回的是[[‘2015-1-1’,1,1],[‘2015-1-2’,1,2]]这样的Json数组,代表的意思是2015-1-1这个日期下新增的数据为1,减少的数据为1,2015-1-2这个日期,新增的数据为1,减少的数据为2,但是在统计图表上要在x轴显示时间,y轴显示新增和减少的数据这时,就... ...

0 回应 4 热度 -

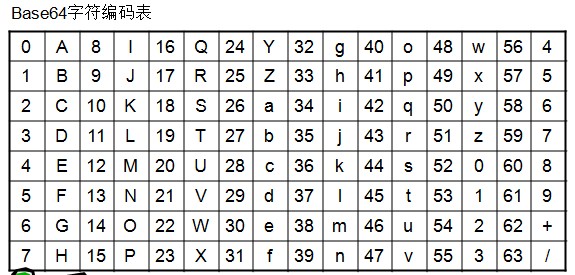

c++实现Base64算法的方法

Base64用途1.用于对SOHO级路由器(网关设备)管理员帐户密码的加密2.流媒体网站对于播放的流媒体文件的路径的加密3.迅雷等下载软件对下载链接地址的加密Base64算法Base64编码要求把3个8位字节(3*8=24)转化为4个6位的字节(4*6=24),之后在6位的前面补两个0,形成8位一个字节... ...

0 回应 10 热度